Die Idee klingt verlockend: Ein zentraler Identitätsprovider wie Keycloak übernimmt die Authentifizierung für alle Unternehmensanwendungen – inklusive der Windows-Anmeldung. Doch hier wartet eine ernüchternde Erkenntnis: Eine direkte Integration von Keycloak in den Windows-Logon ist nicht möglich. Der Grund liegt nicht bei Keycloak, sondern in der geschlossenen Architektur von Microsoft. Windows setzt auf eigene Authentifizierungsmechanismen wie Active Directory, Windows Hello for Business oder FIDO2-Sicherheitsschlüssel, die keine Schnittstelle für externe Identitätsprovider vorsehen. Für Unternehmen, die dennoch Keycloak als zentralen Baustein ihrer IAM-Strategie nutzen möchten, stellt sich die Frage: Wie lassen sich beide Welten sinnvoll verbinden?

Die Antwort lautet: Mit kreativen Workarounds und klaren Prioritäten. Dieser Artikel zeigt praktikable Lösungswege auf – von der Mehrfachnutzung moderner FIDO-Tokens bis hin zu hybriden Ansätzen, die lokale Windows-Anmeldung und Keycloak-SSO kombinieren.

Keycloak und Windows-Anmeldung: Warum Unternehmen umdenken sollten – und wie der Übergang gelingt

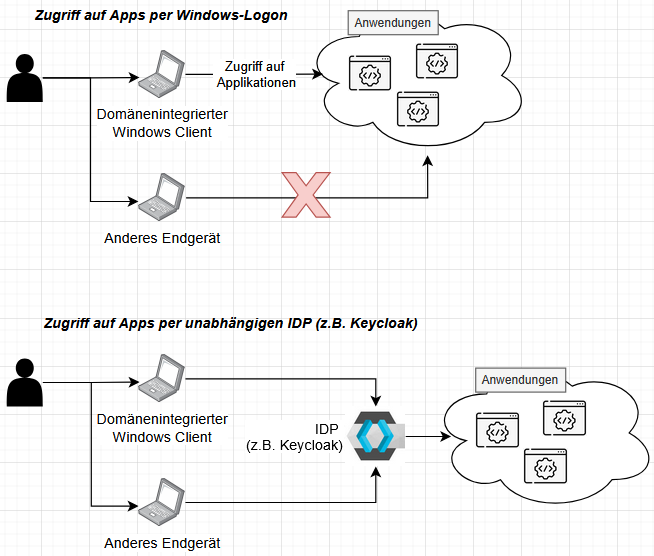

Für viele Unternehmen ist der Windows-Login der Schlüssel zum Firmennetz – historisch gewachsen und tief in den Prozessen verankert. Doch diese Abhängigkeit von einer proprietären, Microsoft-gebundenen Technologie wird zunehmend zum Problem. Wer den Windows-Logon als alleinigen „Türöffner“ für Anwendungen nutzt, bindet sich langfristig an eine geschlossene Infrastruktur. Die Zukunft gehört offenen Standards: Ein zentraler Identity Provider wie Keycloak ermöglicht geräte- und standortunabhängigen Zugriff – ob mit Windows-PC, Mac, Linux oder mobilen Endgeräten.

Die Realität: Der Windows-Login sollte nur noch den Zugang zum lokalen Rechner freigeben. Die Absicherung der Anwendungen übernimmt ein unabhängiger IDP wie Keycloak, der auf offenen Standards wie OIDC oder SAML basiert. Das hat Vorteile:

- Flexibilität: Nutzer greifen von überall und mit jedem Gerät auf Dienste zu – ohne Domain-Integration.

- Sicherheit: Starke Authentifizierung (z. B. FIDO2) lässt sich zentral steuern, statt auf Windows-Mechanismen zu setzen.

- Unabhängigkeit: Kein Vendor Lock-in, sondern freie Wahl der Authentifizierungsmethoden.

Doch der Übergang braucht Zeit. Viele Unternehmen können nicht von heute auf morgen auf den Windows-Login verzichten. Genau hier setzt dieser Artikel an: Wie lässt sich Keycloak in der Übergangsphase sinnvoll mit der Windows-Anmeldung kombinieren? Wir zeigen praktische Lösungen – von der Mehrfachnutzung von FIDO-Tokens bis zu hybriden Ansätzen – die Sicherheit und Benutzerfreundlichkeit vereinen, ohne die bestehende Infrastruktur zu sprengen.

FIDO-Tokens: Ein Token, zwei Dienste – aber separate Verwaltung

FIDO2-Tokens folgen einem grundlegend anderen Ansatz als klassische Smartcards: Sie generieren für jeden Dienst ein eigenes, isoliertes Schlüsselpaar. Während eine Smartcard stets dasselbe Schlüsselpaar verwendet, legt FIDO für Keycloak ein Paar an – und für Windows Hello for Business ein zweites, unabhängiges. Der Clou: Moderne FIDO-Tokens sind darauf ausgelegt, dutzende dieser Schlüsselpaare zu speichern. So lässt sich ein und derselbe Token sowohl für die Anmeldung an Keycloak (und den daran angebundenen Anwendungen) als auch für die Windows-Anmeldung via Windows Hello nutzen.

Praktische Umsetzung:

- Der Nutzer registriert den Token einmal bei Keycloak (z. B. für SSO-Zugriff auf Webanwendungen).

- Separat muss er denselben Token bei Windows Hello for Business registrieren (für die lokale Anmeldung).

- Anschließend kann er den Token für beide Zwecke nutzen – ohne Kompromisse bei der Sicherheit.

Nachteile im Alltag:

- Getrennte Verwaltung: Die doppelte Registrierung (Keycloak und Windows Hello) verlängert das Onboarding und erhöht den Administrationsaufwand. IT-Abteilungen müssen Nutzer anleiten, den Token zweimal zu hinterlegen – einmal pro Dienst.

- Kein Roaming: Die Windows-Hello-Registrierung ist gerätegebunden. Wechselt ein Mitarbeiter den Rechner, muss der Token für Windows neu angemeldet werden. Ohne Microsoft Entra ID (Azure AD) funktioniert die Anmeldung nur am ursprünglich registrierten Gerät – ein Hindernis für mobile Nutzer oder Schichtarbeiter.

- Keine zentrale Steuerung: Während Keycloak die Token-Verwaltung über seine Admin-Oberfläche ermöglicht, bleibt die Windows-Hello-Registrierung eine lokale Angelegenheit. Unternehmen verlieren hier den Überblick, welche Token auf welchen Geräten aktiv sind.

Drittanbieter-Tools als Brücke zwischen den Welten

Wo Microsoft keine Schnittstellen für externe Identitätsprovider bietet, schließen Tools wie privacyIDEA die Lücke. PrivacyIDEA erweitert die Windows-Anmeldung um moderne Authentifizierungsmethoden wie TOTP oder FIDO2-Tokens – unabhängig von Keycloak. Damit lässt sich die Windows-Anmeldung geräteübergreifend absichern, ohne Microsoft Entra ID.

Wie privacyIDEA funktioniert

Das Tool integriert sich über einen eigenen Credential Provider in die Windows-Anmeldung und ermöglicht:

- Geräteübergreifende FIDO2-Authentifizierung (ohne erneute Token-Registrierung pro Rechner),

- Unterstützung für TOTP, Smartcards und Zertifikate u.v.m.

Mit privacyIDEA allein lässt sich ausschließlich die Windows-Anmeldung absichern – etwa für Unternehmen, die eine Microsoft-unabhängige Roaming-Lösung für FIDO2-Tokens benötigen.

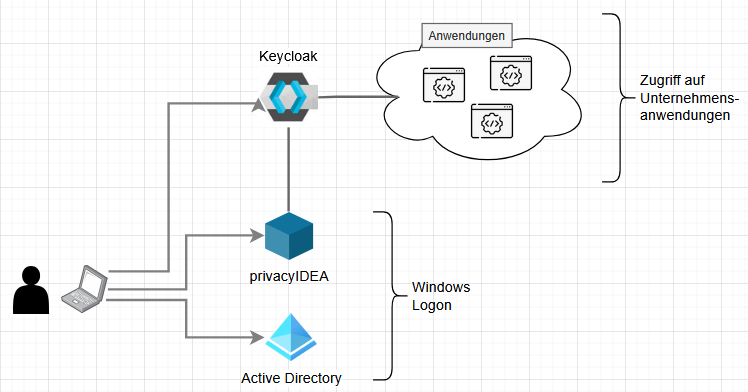

Der Mehrwert durch Keycloak

Erst die Kombination mit Keycloak entfaltet das volle Potenzial:

- Keycloak wird zum zentralen Identitätsprovider für alle Anwendungen (Web, Cloud, Legacy) und nutzt standardisierte Protokolle wie OIDC oder SAML.

- PrivacyIDEA stellt die Authentifizierungsmethoden bereit (z. B. FIDO2-Tokens).

- Das Ergebnis: Ein einmal registrierter Token funktioniert für Windows-Login und alle Keycloak-geschützten Anwendungen – eine zentrale Verwaltung, ein Login für alles.

Praktisches Beispiel

- Ein Nutzer registriert seinen FIDO2-Token einmal in privacyIDEA.

- Damit meldet er sich an:

- Jedem Windows-Rechner an (geräteübergreifend, dank privacyIDEA),

- Keycloak – und erhält automatisch Zugriff auf alle angebundenen Anwendungen (SSO).

- Keine doppelten Tokens, keine separaten Registrierungen.

Nachteilig ist, dass eine zentrale Server-Komponente (privacyIDEA) betrieben und auf jedem Windows-Rechner eine Client-Software installiert werden muss.

Zertifikatsbasierte Anmeldung: Die Smartcard im FIDO-Token

Viele FIDO-Tokens verfügen über eine integrierte Smartcard-Funktionalität – und genau das eröffnet eine weitere Möglichkeit: Die zertifikatsbasierte Windows-Anmeldung. Da Windows diese Methode nativ unterstützt, lässt sich der FIDO-Token gleichzeitig als Smartcard nutzen. Voraussetzung ist eine Public Key Infrastructure (PKI), die die notwendigen Zertifikate ausstellt und verwaltet. Im Windows-Umfeld übernimmt diese Rolle meist die Active Directory Certificate Services (ADCS).

Der große Vorteil dieses Ansatzes liegt in der nahtlosen Integration in bestehende Windows-Strukturen. Unternehmen, die bereits eine PKI betreiben, können die Infrastruktur oft mit geringem Aufwand erweitern. Wer noch keine PKI hat, steht jedoch vor einer Herausforderung: Der Aufbau erfordert Know-how, und die Verwaltung der Zertifikate – besonders in größeren Umgebungen – ist komplex. Zusätzlich unterstützt die Microsoft-PKI (AD CS) zwar die Zertifikatsverwaltung, bietet aber kein zentrales Smartcard-Management – etwa die Zuweisung von Smartcards zu Nutzern, Sperrung oder Ablaufkontrolle. Ohne zusätzliche Tools (oft teure Drittanbieter-Lösungen) fehlt die Verknüpfung zwischen Smartcard-Seriennummern und Zertifikaten, was den Betrieb in der Praxis stark erschwert. Ohne ein solches Management ist der Ansatz zwar theoretisch umsetzbar, aber nicht empfehlenswert.

Dennoch ist dieser Weg besonders für Unternehmen interessant, die bereits auf Zertifikate setzen – sei es für VPN-Zugänge, E-Mail-Verschlüsselung oder andere Sicherheitsanforderungen. Die Kombination aus FIDO-Token und PKI ermöglicht eine starke Authentifizierung, die sowohl die Windows-Anmeldung als auch den Zugriff auf Keycloak-geschützte Anwendungen abdeckt.

Der pragmatische Weg: Windows lokal, Keycloak für alles andere

Nicht jedes Unternehmen braucht eine hochkomplexe Lösung. Oft reicht ein hybrider Ansatz, der die Stärken beider Welten nutzt: Die Windows-Anmeldung erfolgt lokal mit Passwort oder PIN, während Keycloak als zentraler Identitätsprovider für alle Anwendungen dient. Nach dem ersten Login am Rechner meldet sich der Nutzer einmalig bei Keycloak an – und hat anschließend Single Sign-On-Zugriff auf alle Unternehmensanwendungen.

Dieser Ansatz vermeidet aufwendige Integrationen und reduziert die Abhängigkeit von Microsoft-Technologien. Gleichzeitig bleibt die Windows-Anmeldung einfach und stabil, während Keycloak für eine starke Authentifizierung sorgt und den Zugriff auf angebundene Anwendungen über standardisierte Protokolle wie OIDC oder SAML absichert.

Welcher Weg ist der richtige?

Die Wahl des passenden Ansatzes hängt von den konkreten Anforderungen ab:

- Für feste Arbeitsplätze eignen sich FIDO-Tokens, die sowohl Keycloak als auch Windows Hello bedienen.

- Komplexe Umgebungen mit hohen Sicherheitsanforderungen profitieren von Drittanbieter-Tools wie privacyIDEA – vorausgesetzt, der zusätzliche Wartungsaufwand ist tragbar.

- Unternehmen mit bestehender PKI können die zertifikatsbasierte Anmeldung nutzen, um FIDO-Tokens doppelt zu verwenden.

- Der hybride Ansatz (Windows lokal + Keycloak-SSO) ist die einfachste Lösung für die meisten Szenarien und bietet eine gute Balance zwischen Sicherheit und Benutzerfreundlichkeit.

Unser Rat: Nehmen Sie sich Zeit für eine detaillierte Analyse Ihrer Anforderungen. Oft lohnt es sich, die verschiedenen Optionen in einem Workshop zu bewerten – denn die investierte Zeit zahlt sich später durch mehr Sicherheit, zufriedenere Nutzer und geringeren Wartungsaufwand aus.